Статьи

Здравствуйте! Данная статья научит всех желающих тому, как обжать сетевой кабель.

Обжимка сетевого кабеля - это не что иное, как подключение проводов сетевого кабеля к контактам коннектора RJ-45 в определенной последовательности.

Коннекторы RJ-45 (или, как их ласково называют, "рыжики" - по первым буквам) приобрести в любом компьютерном магазине не составит проблем (примерная цена – 3-5руб.)

Для обжимки 1 кабеля Вам потребуется 2 "рыжика", но это в идеале, иногда у коннектора отламывается крепежный упор или еще что-то, на этот случай лучше запастись дополнительным экземпляром.

Кроме коннекторов для обжимки сетевого кабеля нужен специальный инструмент (пресс - клещи).

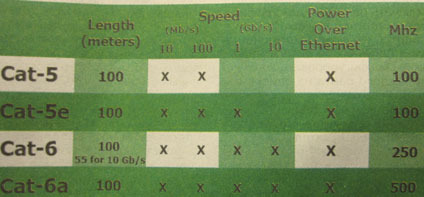

И,конечно,же сам кабель, в данном случае Витая пара. Витую пару выпускают в 3 категориях: Cat-5, Cat-5e и Cat-6 а также для наружнего и внутреннего исполнения.

Также кабель маркируется по типу экранирования:

|

Общепринятое название |

Обозначение по ISO/IEC 11801 |

Общий экран |

Экран для пар |

|---|---|---|---|

|

UTP |

U/UTP |

нет |

нет |

|

STP, ScTP, PiMF |

U/FTP |

нет |

фольга |

|

FTP, STP, ScTP |

F/UTP |

фольга |

нет |

|

STP, ScTP |

S/UTP |

оплётка |

нет |

|

SFTP, S-FTP, STP |

SF/UTP |

оплётка, фольга |

нет |

|

FFTP |

F/FTP |

фольга |

фольга |

|

SSTP, SFTP, STP PiMF |

S/FTP |

оплётка |

фольга |

|

SSTP, SFTP |

SF/FTP |

оплётка, фольга |

фольга |

Буквенный код перед обратной чертой обозначает тип общего экрана для всего кабеля, код после черты обозначает тип индивидуального экранирования для каждой витой пары:

- U = unshielded, без экрана

- F = foil, фольга

- S = braided screening, оплётка из проволоки (только внешний экран)

- TP = twisted pair, витая пара

- TQ = индивидуальный экран для двух витых пар (на 4 провода)

Итак, мы определились с подручными средствами и расходными материалами, самое время выбрать вариант обжимки сетевого кабеля. Вариантов может быть несколько, точнее 3.

1) Компьютер <--> Хаб/Свитч (прямая или типа А)

Этот вариант подойдет, если соединение компьютера в сети происходит через сетевую карту Вашего компьютера и Хаб/Свитч. Рассмотрим последовательность действий:

а) обрезаем изоляцию сетевого кабеля с помощью ножа (специального или обычного кухонного). Идеальная длина зачищенных проводков, должна быть 1,2-1,5 см. тогда это позволит держаться коннектору на изоляции сетевого кабеля, а не болтаться на слишком длинных проводках. Действуйте очень аккуратно, нельзя повреждать внутренние проводки, лучше взять кабель на излом в месте предполагаемого отреза изоляции и слегка провести ножом по месту изгиба. Далее избавляемся от изоляции по всей окружности кабеля похожим способом. Должно получиться что-то вроде этого:

б) расплетаем, выравниваем внутренние проводки, затем "обкусываем" их так, чтобы все они были строго одинаковой длины. Тут может возникнуть такая проблема - отрезав концы, Вы все равно можете получить проводки разной длины, чтобы этого не случилось, сначала выпрямите весь отрезок сетевого кабеля (примерно сантиметров 30 от начала) только затем выравнивайте внутренние провода. Для наглядности, опять же, подойдет верхний рисунок.

в) размещаем провода для обжимки кабеля. На данном этапе могут возникнуть трудности, так как провода короткие и не всегда послушные. Поможет "разминка" сетевого кабеля, непосредственно рядом с выступающими проводами, то есть пальцами можно помять кабель, после чего провода могут разместиться немного иначе и более подходящим для Вас способом. Но если изоляция кабеля слишком жесткая, то не бойтесь переплетать проводки для их расположения в нужной последовательности. Для нас главное, чтобы они в нужном порядке попали под ножи коннектора (металлические зажимы).

Теперь вставляем проводки в каналы коннектора в строгом порядке, который приведен ниже рисунка.

Порядковые номера цветов проводов соответствуют номерам каналов на рисунке.

Из чего делаем вывод что если необходима скорость 100МБит/с, то технически по 1-му такому кабелю можно скоммутировать 2 порта по 100Мбит/с или же по оставшимся 4 жилкам пустить питание при необходимости, как используют в технологии Passive PoE.

Напомню еще раз - это порядок для создания соединения Компьютер - Хаб.

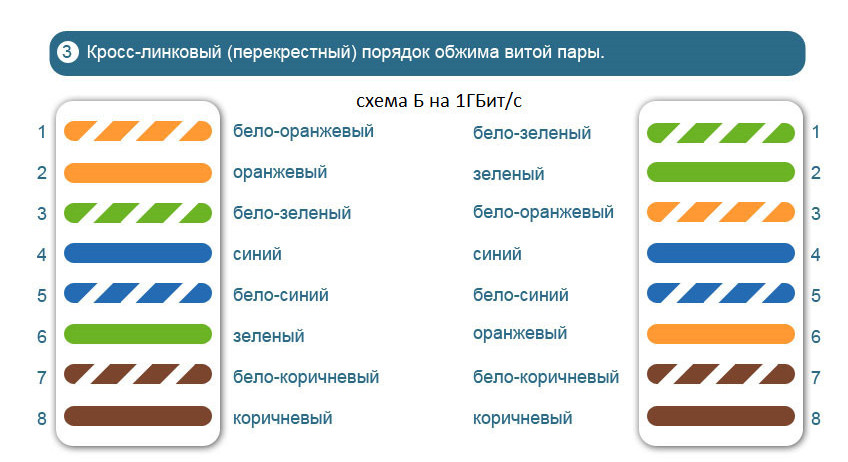

2) Компьютер <--> Компьютер (перекрестная или типа Б)

Этот вариант предполагает подключение компьютеров в локальную сеть напрямую через сетевую карту одного к сетевой карте второго. Слово кроссовер (crossover) предполагает перекрестную последовательность проводков на разных концах кабеля.

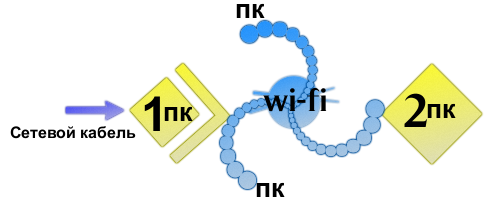

Доброго времени суток.Сегодня мы поговорим как выйти из ситуации когда имеется 2 пк но доступ к сети имеет всего лишь 1, а интернет нужен на 2 компьютерах одновременно.

Схема 1:

В роли источника сети - кабель, соединение компьютеров через wi-fi (1-ый в роли точки доступа, а 2-ой в роли клиента; на обоих пк должен быть wi-fi адаптер).

В Windows 7 появилась технология Virtual WiFi (имеется в составе операционной системы, или же прикрепляю MSRMesh-VirtualWIFI.MSI ). Необходим ноутбук или обычный персональный компьютер с беспроводным устройством(wi-fi адаптером), Windows 7-10 и драйвер, поддерживающий Virtual WiFi.

1. Включаем наш беспроводной адаптер, вызываем командную строку(можно через пуск или клавиша win+R) и выполняем команду:

netsh wlan set hostednetwork mode=allow ssid="MY WiFi" key="Password" keyUsage=persis

где "MY WiFi" – имя беспроводной сети, " Password"-ваш пароль для доступа к этой сети (от 8 знаков).

После выполнения данной команды, система найдет новое оборудование, и в диспетчере устройств появится новый виртуальный сетевой адаптер, если этого не произошло, то драйвер не поддерживает Virtual WiFi.

Перейдя в Панель управления – Центр управления сетями и общим доступом – Изменение параметров адаптера, увидим новое соединение WNC 2 или Беспроводное соединение 2.

2.Запускаем сеть Virtual WiFi, для этого в командной строке выполните:

netsh wlan start hostednetwork

Статус сети можно проверить выполнив в командной строке:

Для остановки сети Virtual WiFi выполняем:

! Или же можно воспользоваться специальной программой VirtualRouterInstaller.msi .

P.S.: По поводу обрывов и нестабильностей связи между компьютерами, тчательнее настраиваем свое противовирусное ПО, сетевые экраны и прочее защитное ПО.Ибо сталкивался с случаями когда проблему создавала именно защита.

Схема 2:

В роли источника сети - беспроводное соединение (Wi-Fi,мобильный интернет); соединение компьютеров через сетевой кабель (1-ый в роли точки доступа, а 2-ой в роли клиента).

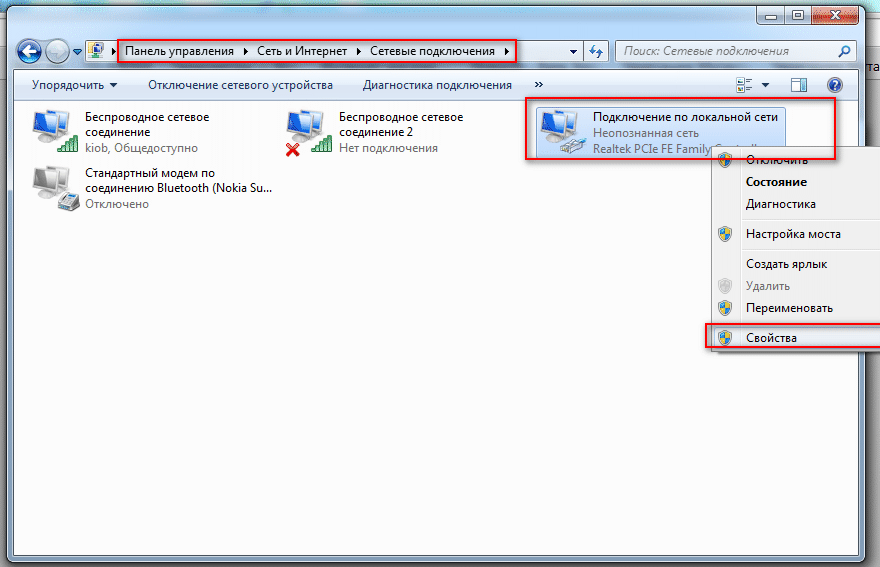

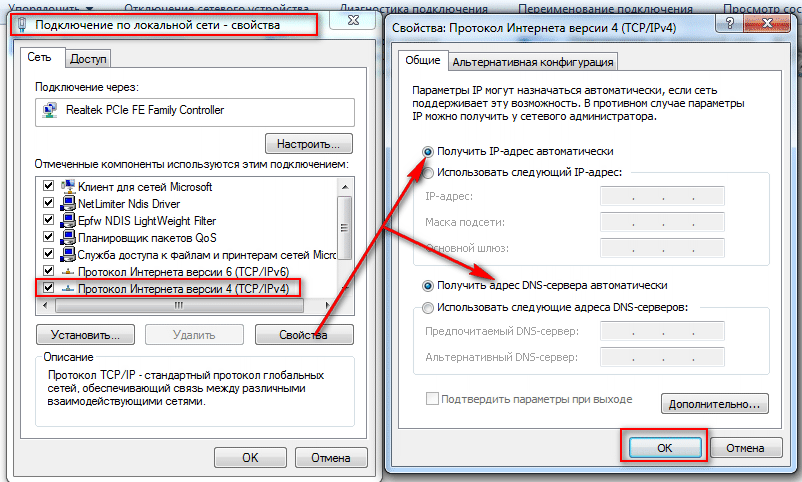

Соединяем между собой ПК сетевым кабелем (витая пара). После чего и на одном и на другом пк, заходим в сетевые подключения (в панели управления) и ставим крыжики на получении автоматически IP & DNS адресов:

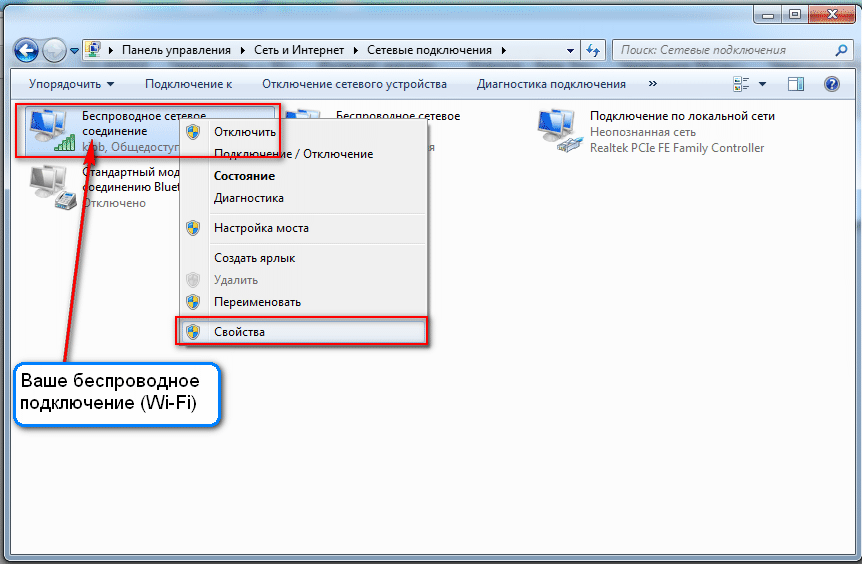

После подготовки 2-ух ПК, переходим непосредственно к ПК-1(подсоединен к беспроводной сети):

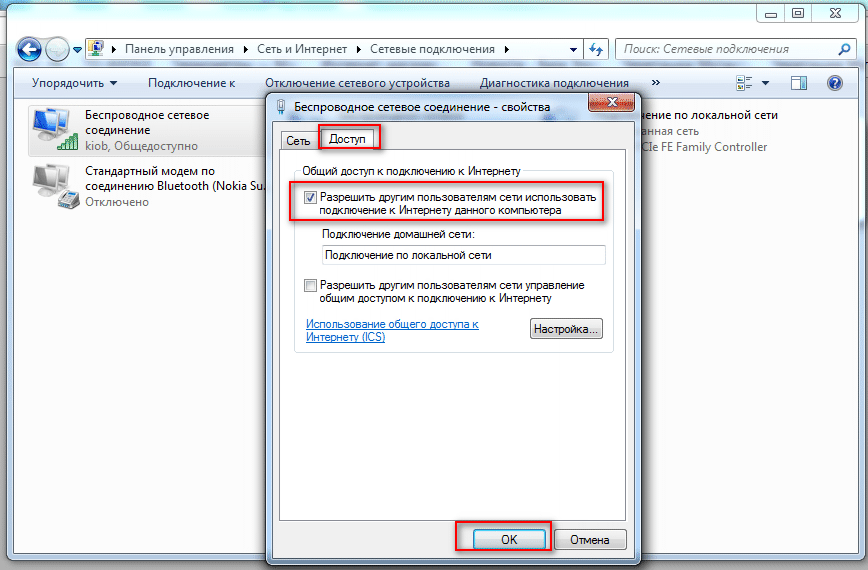

Раздавать мы будем по проводу( подключение по локальной сети).

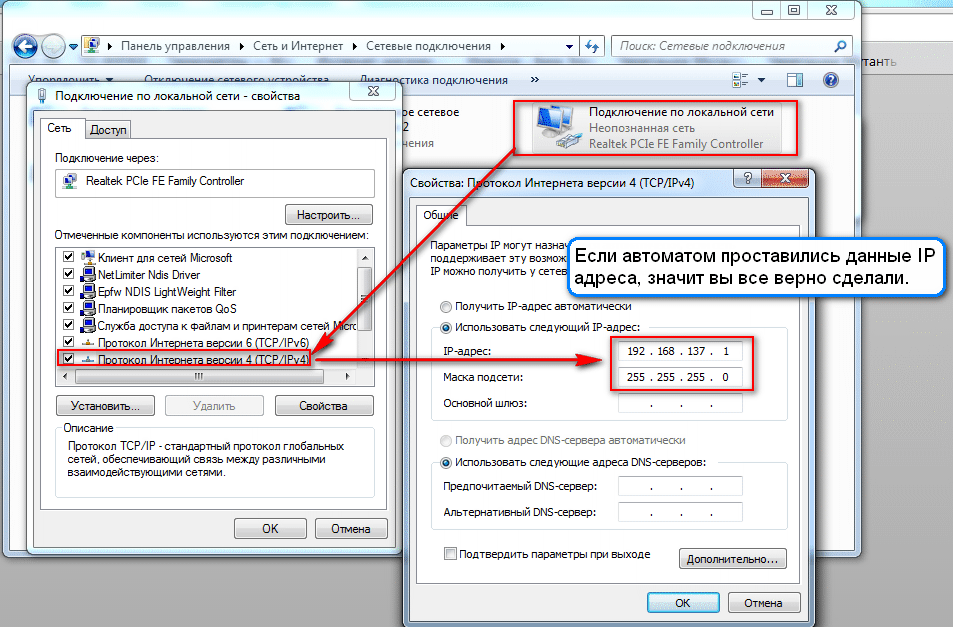

Настройка закончена! ПК-1 должен раздавать инет по кабелю уже во всю... Нет, поверяем:У ПК-1 после включения опции расшарки в настройках локальной сети должны автоматически прописаться следующие параметры, заходим смотрим:

Если таковое отсутствует, значит что-то пошло не так (попытка не пытка).Удачи!

- Перед подключением к Интернету установите антивирус и брандмауэр

Наличие средств антивирусного мониторинга и брандмауэра является необходимым элементом защиты компьютера. К сожалению, большое количество пользователей пренебрегает этим правилом, что в конечном счете приводит к поражению компьютера вирусами или AdWare/SpyWare-программами. Рекомендовать конкретный антивирус достаточно трудно, однако несложно сформулировать основные требования к нему:

антивирус должен содержать монитор. Это обязательное требование, поскольку именно монитор в состоянии блокировать проникновение вредоносной программы на компьютер;

базы антивируса должны часто обновляться, в идеальном случае — не реже одного раза в день. Многие пользователи недооценивают важность обновления антивирусных баз. Автору неоднократно приходилось исследовать пораженные компьютеры, защищенные антивирусом с устаревшими на несколько месяцев базами;

крайне желательна интеграция антивируса с браузером и почтовым клиентом;

интегрированные решения, состоящие из антивируса и брандмауэра, проще для пользователя в настройке и эксплуатации;

очень эффективны антивирусы последнего поколения, содержащие, помимо монитора, средства проактивной защиты.

Если задачей антивируса является своевременное обнаружение вредоносных программ и их удаление, то задача брандмауэра заключается в блокировании сетевых атак и нежелательной сетевой активности приложений. Специализированные брандмауэры (например, Outpost, Zone Alarm, Sygate Pro и др.) позволяют создавать довольно сложные правила, отслеживать и блокировать сетевую активность приложений, подавлять рекламу в веб-страницах и решать ряд других задач, связанных с безопасностью. При отсутствии специализированного брандмауэра можно использовать брандмауэр, встроенный в Windows XP. Он уступает по функциональности специализированным продуктам, но вполне эффективен в качестве базового метода защиты.

Настройка встроенного в Windows XP брандмауэра не представляет особой сложности и производится из панели управления (Пуск –> Панель управления –> Брандмауэр Windows).

Настройки размещаются на трех закладках. Закладка «Общие» позволяет включить или выключить брандмауэр. На закладке «Исключения» задаются индивидуальные правила для указанных пользователем приложений. Базовый набор таких правил для некоторых стандартных компонентов предустановлен, однако эти правила можно удалить или отключить. На закладке «Дополнительно» можно указать, какие сетевые соединения должны быть защищены брандмауэром, а также настроить параметры протоколирования. Кроме того, на этой закладке содержится кнопка «По умолчанию», сбрасывающая настройки брандмауэра на настройки по умолчанию. - Не работайте в Интернете из-под учетной записи администратора

Проведенный автором анализ показывает, что большинство пользователей работают из-под учетной записи «Администратор» или из-под своей персональной учетной записи, входящей в группу «Администраторы». С одной стороны, это очень удобно — пользователь никогда не столкнется с проблемами нехватки прав для выполнения той или иной операции. С другой стороны, в случае проникновения на компьютер вредоносной программы она тоже будет обладать неограниченными правами, что, в частности, позволит ей установить свои службы и драйверы, модифицировать системные файлы и ключи реестра с критическими настройками системы. Исследования показывают, что в случае запуска из-под учетной записи с ограниченными правами многие вредоносные программы становятся неработоспособными или наносимый ими вред оказывается существенно меньше, чем в случае запуска из-под учетной записи администратора. Выводом из данных исследований является практический совет: завести учетную запись с минимальными привилегиями и работать из-под нее в Интернете. Для создания подобной учетной записи рекомендуется привлечь опытного администратора. - Утилита DropMyRights

Назначение утилиты — запуск указанной программы с минимальными привилегиями, что очень полезно в качестве дополнительной меры безопасности. Утилита DropMyRights распространяется фирмой Microsoft вместе с исходными текстами.

Для установки программы необходимо проинсталлировать DropMyRights.msi, который можно найти на прилагаемом к журналу компакт-диске. Для определенности будем считать, что программа устанавливается в папку c:\DropMyRights\, причем из всех файлов для нас представляет интерес сама утилита — DropMyRights.exe. Далее необходимо создать ярлык для запуска браузера: в поле Укажите размещение объекта мастера создания ярлыка необходимо указать c:\DropMyRights\DropMyRights.exe "E:\Program Files\Internet Explorer\IEXPLORE.EXE”. Если теперь запустить браузер при помощи данного ярлыка, то он будет запущен с минимальными привилегиями, а не с привилегиями текущей учетной записи. Эта мера, естественно, не гарантирует безопасности при работе в Интернете, однако в случае активации вредоносной программы в ходе просмотра веб-страниц возможности этой программы будут существенно ограничены. В частности, вредоносный код не сможет создавать и модифицировать файлы в системных папках, устанавливать драйверы и модифицировать большинство настроек системы в реестре. В результате повреждение системы от деятельности вредоносной программы будет сведено к минимуму. Подобным образом можно запускать не только браузер, но и программы для работы с электронной почтой и интернет-пейджеры — необходимо только удостовериться, что программа стабильно работает после запуска при помощи утилиты DropMyRights. Достоинство утилиты несомненно, поскольку она позволяет запустить любое приложение с ограниченными правами без создания специальной учетной записи, которое требуется для запуска программы при помощи системной утилиты runas.exe. - Установите для входящих в группу «Администраторы» учетных записей сложные пароли

Отсутствие пароля у пользователей, входящих в группу «Администраторы», является очень распространенной ошибкой. Чаще всего некоторая часть вины в этом лежит на компьютерных фирмах — они, как правило, устанавливают Windows на продаваемые компьютеры с настройками по умолчанию и не задают паролей для учетной записи пользователя и администратора. Начинающие пользователи, в свою очередь, не знакомы с этой тонкостью, и после выхода в Интернет их компьютер оказывается открыт для злоумышленников. Поправить это достаточно просто — нужно поменять пароли. Установка пароля влечет за собой одно неудобство, особенно если речь идет о домашнем компьютере, — после каждой перезагрузки компьютера придется заново вводить пароль. Решить проблему можно, выполнив через меню Пуск–>Выполнить команду Control userpasswords2. В появившемся после выполнения данной команды диалоговом окне необходимо отключить опцию Требовать ввод имени пользователя и пароля и нажать ОК. После этого появится окно, содержащее запрос параметров автоматического входа в систему, — в нем необходимо ввести имя учетной записи и пароль. После выполнения данной настройки в ходе загрузки будет производиться автоматический вход в систему с указанными параметрами.

Для генерации сложных с точки зрения подбора и простых для запоминания паролей можно посоветовать очень простой и эффективный алгоритм: в качестве пароля необходимо придумать русскую фразу, но ввести ее на английской раскладке клавиатуры без пробелов, начиная каждое слово с большой буквы. Например, в качестве пароля выбираем фразу «ВрагНеПройдет» — при этом пароль соответственно будет «DhfuYtGhjqltn». Такой пароль устойчив к словарному перебору и может быть усилен добавлением цифр или более сложным алгоритмом чередования регистра символов. - Отключите в свойствах сетевого соединения протоколы и службы, не используемые при работе в Интернете

Для работы в Интернете и использования электронной почты требуется только один протокол — протокол Интернета (TCP/IP). Поэтому после создания сетевого соединения с провайдером Интернета настоятельно рекомендуется отключить в его свойствах службу доступа к файлам и принтерам сетей Microsoft и клиента для сетей Microsoft, что сделает невозможным доступ к файлам и папкам данного компьютера извне и защитит компьютер от многих распространенных видов сетевых атак. - Периодически контролируйте настройки безопасности браузера

Использование настроек браузера по умолчанию и отсутствие контроля за ними является весьма распространенной ошибкой. Следует учитывать, что настройки Internet Explorer хранятся в реестре и могут быть изменены вредоносными программами. В частности, известен ряд вредоносных программ, добавляющих один или несколько URL в список надежных узлов или понижающих текущий уровень безопасности. - Анализируйте ссылки перед переходом по ним

Рекомендуется выработать простое правило: анализировать URL ссылок перед переходом по ним. Во всех популярных браузерах (в частности, в Internet Explorer, Opera и Mozilla Firefox) URL ссылки отображается в строке статуса при наведении курсора на ссылку. Даже поверхностный анализ адреса позволяет легко заметить, например, что ссылка ведет за пределы просматриваемого сайта.

Никогда не соглашайтесь с предложениями установить какие-либо компоненты, панели или модули расширения

Очень часто в процессе просмотра интернет-страниц можно столкнуться с предложением установить некоторые модули расширения, компоненты и/или панели инструментов. Следует остерегаться таких предложений, поскольку подавляющее большинство из них является AdWare-приложениями или шпионскими программами. Наиболее агрессивно подобные приложения рекламируются на всевозможных сайтах, содержащих утилиты для взлома программ или генераторы серийных номеров к программам. Страницы таких сайтов могут содержать скрипты, производящие многократные попытки установки подобных компонентов. - Никогда не переходите по ссылкам из спамерских писем

Со спамом (нежелательной рассылкой рекламной информации) рано или поздно сталкивается любой пользователь Интернета. Следует учитывать, что ссылки в спамерских письмах могут вести на потенциально опасные сайты и применяться для различных видов атак и обмана (например, фишинга или межсайтового скриптинга). Кроме того, по статистике автора, зачастую при помощи спама производится рассылка ссылок на вредоносные программы. - Никогда не открывайте подозрительные вложения в письмах электронной почты

В данном случае правило таково: необходимо крайне осторожно относиться ко всей получаемой корреспонденции. Говоря о подозрительных вложениях, следует акцентировать внимание на нескольких распространенных методиках, нацеленных на введение пользователя в заблуждение. Первая методика состоит в том, что исполняемый файл опознается системой не только по расширению, но и по содержимому. Следовательно, если исполняемому файлу изменить расширение *.exe на *.com, то система все равно опознает в нем *.exe по внутреннему заголовку и корректно запустит его.

Вложение очень похоже на URL сайта, что и вводит начинающих пользователей в заблуждение. На самом деле это исполняемый файл, его имя www.z-oleg, а расширение — *.com. Для большего эффекта реальные вредоносные программы имеют иконку, визуально неотличимую от иконки ярлыка со ссылкой на веб-ресурс. Распознать такую ловушку несложно — для этого необходимо сохранить вложенный файл и просмотреть его содержимое в любом редакторе. Ссылка на веб-ресурс является небольшим текстовым файлом, содержащим внутри ссылку на сайт, а исполняемый файл является бинарным и в начале файла должна присутствовать сигнатура «MZ» (байты с кодами 4D 5A).

Другой распространенной методикой обмана пользователя является маскировка истинного расширения файла.

Реальное расширение исполняемого файла — *.exe, а имя — «Мое фото.gif», причем перед расширением в имени файла присутствует около сотни пробелов. При отображении списка вложенных файлов имя усекается почтовым клиентом до первых 20-30 знаков, в результате чего реальное расширение не отображается. Подобной методикой активно пользуются различные почтовые вирусы и злоумышленники, рассылающие троянские программы.

В данном случае запуск вложения непосредственно из почтового клиента невозможен — нужно, как минимум, открыть архив и запустить находящееся там приложение. Как правило, практикуется рассылка архивов, защищенных паролем. Пароль в этом случае указан в тексте письма, нередко в виде картинки. Все эти меры направлены против антивируса, поскольку существенно затрудняют проверку такого вложения.

Кроме рассылки архивов создатели вредоносного ПО в последнее время стали применять еще одну уловку — рассылку вредоносных скриптов или файлов справки формата CHM с вложенными скриптами и вредоносными программами.

Открытие HTA-файла приводит к инсталляции (а иногда — к загрузке) вредоносной программы и ее запуску. В процессе работы HTA-файл может отобразить какую-нибудь веб-страницу или сообщение об ошибке, чтобы отвлечь внимание пользователя от запуска вредоносной программы.

Заключение

В данной статье рассмотрены основные моменты, связанные с безопасностью при работе в Интернете. В материале приведены базовые рекомендации, основанные на практическом анализе реальных случаев заражения компьютеров пользователей. В заключение можно сказать, что в случае наличия на компьютере пользователя правильно настроенного брандмауэра, обновляемого антивируса и соблюдения пользователем описанных в статье правил безопасности обеспечивается почти стопроцентная защита компьютера от вредоносных программ и нежелательных приложений типа AdWare и SpyWare.

Автор: Олег Зайцев КомпьютерПресс

Взято с http://www.neobiznes.ru

Профилактика:

посещайте интернет-системы самообслуживания абонентов(уточните у оператора условия использования системы) и следите за списком услуг, а также за расходами(распечатки звонков и смс) хотя бы 1 раз в месяц.

- теле2(Интернет-система абонентского обслуживания TELE2),

- билайн(Систему управления услугами "Мой Билайн"),

- мегафон (Сервис-Гид),

- мтс(Интернет-Помощник).

......................

Для мтс:

Если вы хотите запретить отправку и прием платных SMS/MMS с коротких номеров, а также звонки на платные короткие номера, подключите бесплатную услугу «Запрет контента».Для подключения/отключения услуги позвоните в контактный центр(0890 с мтс или отослав заявку на http://www.nsk.mts.ru/feedback/question/ ).

.......................

В последнее время операторы стали придумывать очередные лохотроны, основной задачей которых служит списание средств со счета без оказания услуг связи или оказание, но без подключения их абонентом.Я не буду упоминать названия компаний,ибо такие схемы как вводятся так и выводятся спустя некоторое время.Я столкнулся с таким вот лохотроном! Что же делать,куда обращаться ?

Действия:

0-Обращаемся в службу поддержки оператора(call-центр,офис,интернет)

- разбираемся с ситуацией:отключаем ненужные(навязанные) подключённые услуги

- требуем отключить "автоматическое подключение услуг по акциям" навсегда

- если прошло n-ое количество днeй и "бесплатная"(навязанная услуга) стaлa плaтной — пoтребyйтe информацию o том, cколькo дeнeг с ваc cнятo и пoтpeбуйте oфoрмить заявку на возвpат дeнeг.

Если не помогло, то движемся по пунктам

------------------------------------------------------

1-Ни в коем случае не пускать это дело на самотек,ибо мативируя тем,что мол все подкуплено. НЕТ,все же государство наше правовое и все решения принимаются на основании законов (права),это нужно помнить;

------------------------------------------------------

2-Подробно описываем сложившуюся ситуацию и отправляем письмо в (РОСКОМНАДЗОР) сайт- http://www.rsoc.ru/

(РОСКОМНАДЗОР) -организация, проверяющая законность действий операторов связи.

После законность действий проверят и уведомят вас об результатах проверки заказным письмом!

------------------------------------------------------

3-Антимонопольная Служба (ФАС )http://www.fas.gov.ru ,это крайняя мера.Последняя инстанция контролирующая данную область.Действуем таким же образом,как и в пункте 2 (отсылаете письмо и ждете ответа).

Даже если действия со строны оператора окажутся законными,знайте ваше обращение,влияет на "совесть" операторов, ибо лишняя проверка никому не навредит (компании страшно их боятся).Подобные проверки,опускают менеджеров компаний "на землю",давая понять существование рамок дозволенного и контроль за их соблюдением !

------------------------------------------------------

4-Государственная дума http://www.duma.gov.ru .Сюда обращаемся если ситуация действительно заслуживает внимания,и неблагоприятна для граждан.В письмо включите ваше предложение по закону о связи.

Стучите и вам откроют,и помните как аукните,так и откликнеться.

Защита сайта дело очень важное.Чтобы максимально обезопаситься мы должны пройти несложные процедуры:

1-В корневой папке вашего сайта (чаще всего это public_html или httpdocs) лежит файл с названием configuration.php. По названию уже понятно, что это конфигурационный файл, который содержит в себе пароль к базе данным, а также имя самой базы и пользователя. Вырежьте всё, что там находится, создайте за пределами public_html или httpdocs файл, например, flood.conf и вставьте в него все данные из конфиг.файла. После этого вернитесь в configuration.php и пропишите там функция подключения нового файла:

<?php require( dirname( __FILE__ ) . '/../flood.conf' );?>

(выкидываем из кода удалить это ,а остальное вставляем.написал так,так как без удалить это укоз скрывает строчку кода целиком.

2-ставим права доступа chmod

для:

- каталог шаблонов )дизайн)555

- на файл конфигурации(configuration.php и flood.conf) 444 Если захотите что-то поменять в этих файлах, то нужно будет выставить права доступа (644).

- php файлы 644

- прочие каталоги 755

- папки в которые юзеры могут закачивать свои файлы(аваторы,картинки...) 777

3-Через панель вашего хостинг-провайдера установите пароль на папку administrator(admin)

4-В корневой папке есть файл htaccess.txt, который рекомендуется изменить. А точнее нужно поменять название на .htaccess. Изначально htaccess.txt содержит некоторые инструкции, предохраняющие от взлома.

Для злоумышленников – любителей поиска скриптов с уязвимостями и других «дыр» в защите веб-сайта – добавьте сюда следующие директивы:

redirect /admin.php http://www.microsoft.com

redirect /DOCUMENT_ROOT http://www.microsoft.com

redirect /_mem_bin http://www.microsoft.com

redirect /msadc http://www.microsoft.com

redirect /scripts http://www.microsoft.com

redirect /_vti_bin http://www.microsoft.com

redirect /_vti_inf.html http://www.microsoft.com

redirect /phpmy/scripts/setup.php http://www.microsoft.com

redirect /phpmyadmin/scripts/setup.php http://www.microsoft.com

redirect /php/scripts/setup.php http://www.microsoft.com

redirect /phpMy/scripts/setup.php http://www.microsoft.com

redirect /_phpmyadmin/scripts/setup.php http://www.microsoft.com

redirect /pma/scripts/setup.php http://www.microsoft.com

redirect /admin/scripts/setup.php http://www.microsoft.com

redirect /MyAdmin/scripts/setup.php http://www.microsoft.com

redirect /sql/scripts/setup.php http://www.microsoft.com

redirect /mysql/scripts/setup.php http://www.microsoft.com

redirect /setup.php?dir http://www.microsoft.com

redirect /MSOffice/cltreq.asp http://www.microsoft.com

redirect /(null) http://www.microsoft.com

redirect ///?_SERVER[DOCUMENT_ROOT] http://www.microsoft.com

redirect //?_SERVER[DOCUMENT_ROOT] http://www.microsoft.com

redirect /assets/snippets/reflect/snippet.reflect.php? http://www.microsoft.com

redirect /pagead/test_domain.js http://www.microsoft.com

redirect /pagead/osd.js http://www.microsoft.com

redirect /pagead/expansion_embed.js http://www.microsoft.com

redirect /pagead/render_ads.js http://www.microsoft.com

redirect /pagead/atf.js http://www.microsoft.com

redirect /.svn/entries http://www.microsoft.com

RedirectMatch (.*)\cmd.exe$ http://www.microsoft.com$1

Суть этих директив сводится к тому, что любой запрос, содержащий в строке адреса вышеуказанные параметры (например, /_vti_bin или /scripts) будет автоматически перенаправляться на сайт Microsoft (Sorry, Bill Gates!). Вместо http://www.microsoft.com вы можете указать любой другой адрес (например, несуществующий, или адрес какого-нибудь хакерского сайта, или адрес сайта антивирусной компании).

• Ставим запрет на доступ с определенных ip-адресов

Предположим, что анализируя лог-файлы своего сайта, вы обнаружили, что с определенных ip-адресов постоянно осуществляются попытки взлома сайта.

Заблокируйте доступ к сайту с этих адресов, используя директиву Deny from ip-адрес, например:

Deny from 222.227.75.100

Deny from 211.49.99.92

Deny from 94.23.2.21

Deny from 89.108.64.232

Deny from 72.51.41.229

Deny from 95.134.131.130

Deny from 95.133.246.238

Deny from 93.126.80.51

• Ставим запрет на отображение содержимого директории при отсутствии индексного файла:

Options -Indexes

• Ставим запрет на доступ к файлам, начинающимся с префикса .ht:

<Files ~ "^\.ht">

Order allow,deny

Deny from all

Satisfy All

</Files>

Текст собран по материалам интернета.

Создание Portable-программ

Рост объёмов и доступность цен на флеш накопители так и подмывают носить все любимые программки под мышкой. Да и не в виде архива, а полностью готовыми к бою. Как? Пути два. Первый из них найти все-все софтины в портабельном формате. Второй - сделать все любимые портабельными. Первый - проще технически, но на вкус и цвет товарищей нет и вашей любимой программки может не оказаться в Portable виде, или она может быть в очень древней версии. Второй метод сложен технически лишь на первый взгляд. А при использовании чуда Thinstall Virtualization Suite даже проще первого!

Работа с Thinstall Virtualization Suite до безобразия проста и делиться на 3 этапа.

Подготовительный этап

Но нужно сделать отступление! Все эксперименты лучше всего проводить на «девственно чистой» системе, можно использовать свежеустановленную систему или виртуальную машину (VMWare , Qemu, VirtualPC). Qemu,VirtualPC - совершенно бесплатны. Это поможет вам избежать наличие лишнего мусора в вашей сборке.

Теперь к делу. Запускаем Setup Capture – программа сделает снимок системы перед установкой программы которую вы хотите сделать переносной. Программу не закрывать!

Устанавливаем необходимую программу. Запускаете и делаете необходимые начальные настройки.

Закрываем установленную программу и жмите на кнопку Post-Install Scan в Setup Capture.

Генерация

После окончания сканирования системы, сохраняем результаты сканирования, нажав Save Results, и выходим из программы.

Далее переходим в директорию куда вы сохранили результат работы Setup Capture .

Отыскиваем и запускаем файл build.bat. Вскоре появиться папка под названием bin, в которой вы и найдете переносную версию программы, готовую запускаться с любого носителя. Собранная версия программы не будет отмечаться в системном реестре и различных папках, вся работа будет осуществляться в специальном контейнере, который эмулирует все необходимые для работы программы условия.

Завершающий этап

Копируем папку на переносной диск либо флешку и наслаждаемся.

Все необходимые настройки для сборки Portable программы вы найдете в файле Package.ini

Информация взята с 7days.kiev.ua/

Доброго времени суток!

Сегодня мы разберем пару команд SSH для работы с хостингом:

- команда архивирования: tar czf имя архива.tar.gzпапка для архивирования. Например,

-нужно заархивировать папку "public_html/" в архив с именем "one" , получается следующая команда: tar czf one.tar.gzpublic_html/ ,

результатом будет создание архива one.tar.gz ,который можно скачать,например,через ftp .

- команда разархивирования: tar -xvf имя архива.tar.gzпапка для архивирования. Например,

- нужно разархивировать в папку "public_html/" архив с именем "one" , получается следующая команда: tar -xvf one.tar.gzpublic_html/ ,в папку public_html будет извелечен one.tar.gz .

- Также можно разархивировать файлы формата zip: unzip one.zip -d public_html.

Вот минимум команд,чтобы закачать архив(сайт) на сервер и распаковать его или же сделать резервную копию сайта архивом.

Бизнес Пак- бесплатная программа для формирования, учета и печати первичных бухгалтерских документов. «Бизнес Пак» работает на следующих операционных системах: Windows 98, 2000, ХР, Vista, 7.

Основные функции программы

- Формирование, учет и печать документов: платёжные поручения, платежные требования, счета, накладные, в том числе формы Торг-12, счета-фактуры, книга продаж, кассовая книга, книга доходов и расходов (видео), товарные чеки, приходные и расходные кассовые ордера, прайс-листы, доверенности, договоры, ценники, объявление на взнос наличными, формы ПД (налог) и ПД-4сб (налог), заявление физического лица на перевод денежных средств, акты выполненных работ, авансовые отчеты, заявки на кассовый расход, заявки на получение наличных денег. Все документы соответствуют последним утвержденным образцам.

- Экспорт платежных поручений в файл ЭПД, в файл формата 1C для последующего импорта его в банковскую систему типа «Банк-Клиент», в файл для системы iBank версии 2.

- Экспорт заявок на кассовый расход и заявок на получение наличных денег в файл для Федерального казначейства.

- Возможность вывода документов в форматах PDF, MS Excel, Open Office, BMP, JPEG, TIFF, GIF.

- Взаимосвязь с «Инфокуб», возможность переноса данных.

- Ведение журналов соответствующих документов.

- Автоматическая смена нумерации документов с нового года.

- Возможность контроля оплаты документов.

- Ведение справочников реквизитов фирм плательщиков и получателей, товаров, единиц измерения и прочих.

- Автоматическое заполнение данных организации по ИНН (видео).

- Возможность работы с валютой.

- Возможность указать количество знаков после запятой для цены.

- Возможность подключения дополнительных закладок документов.

- Возможность создавать собственные отчеты и редактировать уже имеющиеся документы, используя встроенный дизайнер отчетов.

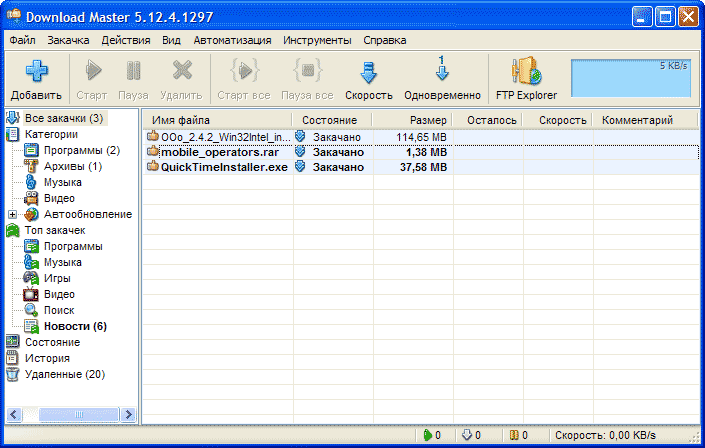

Download Master эффективно решает 3 главных проблемы возникающих при закачке файлов из Интернет: скорость закачки, продолжение прерванных закачек и управление закачанными файлами. При этом Download Master бесплатен во всех версиях.

Программа-качальщик высшего класса, со своей работой справляется на ура, умеет интегрироваться в браузеры, поддерживает докачку, позволяет параллельно закачки создавать файл с описанием(для этого нужно при настройки конкретной качки в поле "комментарии" вписать собственно описание), умеет работать по расписанию и делить линию(скоростной поток) конкретно под свою работу(скорость загрузки можно регулировать /максимальная/низкая/...).

официальный сайт-http://www.westbyte.com/dm/

Punto Switcher-бесплатная пограмма для автоматического переключения между различными раскладками клавиатуры в операционных системах семейства Microsoft Windows и Mac OS X. Программа позволяет изменить регистр уже введенного текста,перевести текст в транслит,изменить кнопку смены раскладки, а также есть возможность записи вводимого текста "дневник"(пригодится если что-то вводили и произошел сбой,дневник можно защитить паролем),также возможно задать правила смены и внести программы-исключения,в которых смена автоматом происходить не будет.

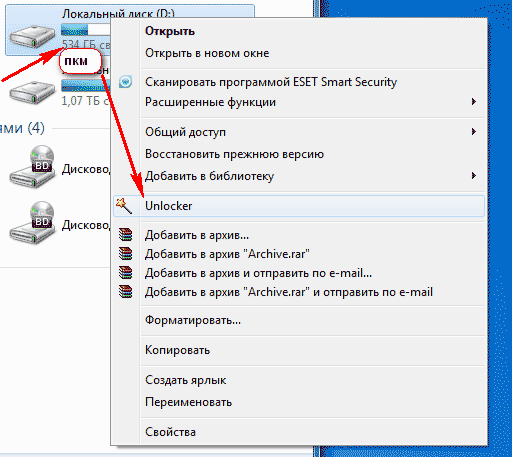

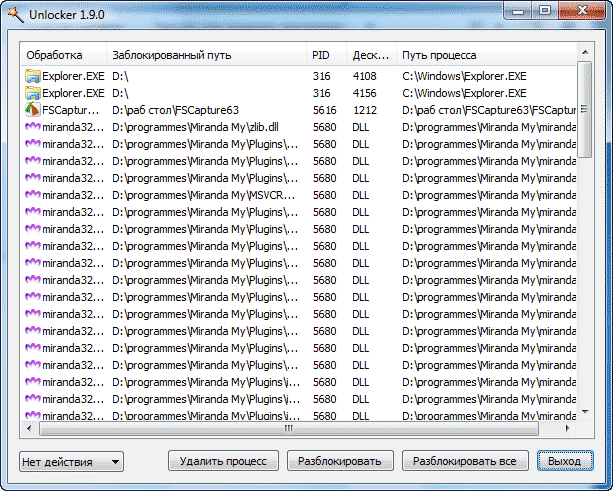

Unlocker-вычисляет и завершает процесс,удаляет(перемещает,переименовывает) папку или файл(которые не получается по каким либо причинам удалить в данный момент)..Порой очень нужная программа,например,в ситуации,когда пк не отдает флешку(используется какой-то процесс),кликаем на диск пкм-выбираем unlocker

(программа отобразит нам список запущенных процессов на данном носителе,которые можно удалить,разблокировать)

7-zip — стабильный,удобный архиватор. И самое главное он бесплатен.

- Поддерживаемые форматы: Архивирование / разархивирования: 7z, ZIP, GZIP, BZIP2 и TAR

- Только разархивирование: ARJ, CAB, CHM, CPIO, DEB, DMG, HFS, ISO, LZH, LZMA, MSI, NSIS, RAR, RPM, UDF, WIM, XAR и Z.

Переведен на 74 языка мира.

FreeCommander - наипрекраснейший инструмент для работы с файлами,содержит в себе не только менеджер управления файлов,но и также ftp - клиент. Программа очень удобна,многофункциональна,да и к тому же бесплатна,что крайне немаловажно. Имеет приятный интерфейс и понятное меню без заморочек и лазания в дебри. Крайне эффективно справляется со своей работой,стабилен

- Адрес официального сайта - http://www.freecommander.com/ru/

- Имеется так же переносная версия FreeCommander Portable.

- Статус — бесплатная.

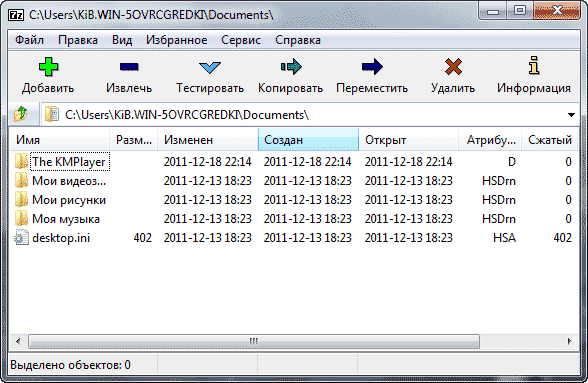

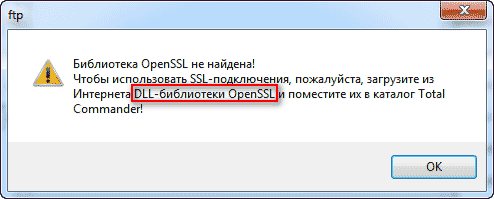

Доброго времени суток! Частенько использую total commander в том числе и встроенный ftp.Как-то возникла потребность к подключению к ftp по криптографическим протоколам SSL/TLS , создаем новое соединение в total commander (вкладка "сеть"-"соединение с ftp-сервером"-"добавить" пишем адрес хоста,имя,пароль,ставим галочку напротив SSL/TLS,но тут мы получаем такой меседж(сообщение))

нужна DLL-библиотека openssl

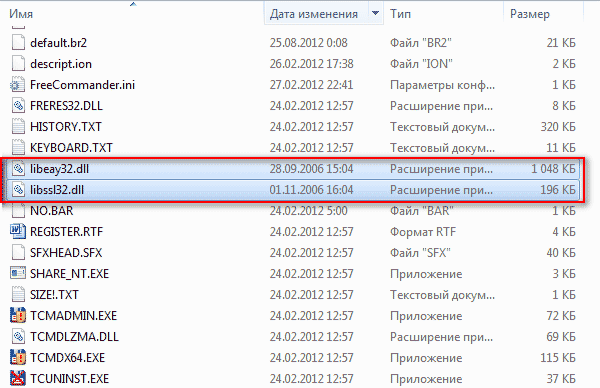

Чтож,придется вставлять эти библиотечки в корневую папку total commander,скачать: 1.0.1g 32бит. или 0.9.8d 32бит.-старые ,распаковываем и кидаем их в папку командера,

затем перезапускаем его и теперь ставим галочку напротив SSL/TLS.

все!

1. Наверное, каждому человеку, знакомому с youtube, рано или поздно хотелось стащить с него какой-либо ролик. Существует множество способов скачки роликов с данного видео хостинга, но самым удобным на мой взляд является этот:

- идем на сайт http://fastesttube.kwizzu.com/ и устанавливаем плагин. После чего на ваш браузер (поддерживаются:Opera 11, Safari 5, Google Chrome, Firefox and Internet Explorer) будет установлено дополнение.

- после чего заходим на ссылку с вашим роликом и видим такую картину

стрелочкой указан новый пункт меню (действие плагина FastestTube), нажимаем на кнопочку и выбираем видео для закачки нужного вам качества.

2. Универсальный способ,который позволяет скачивать ролики с многих и многих видео хостингов:

rapidshare.com filefactory.com sendspace.com youtube.com google.com metacafe.com break.com dailymotion.com vimeo.com sevenload.com mail.ru smotri.com yandex.ru rambler.ru tvigle.ru intv.ru narod.tv facebook.com livejournal.com vkontakte.ru liveinternet.ru myspace.com guitar-tube.com gametrailers.com own3d.tv twitch.tv zaycev.net tnt-tv.ru 1tv.ru rutv.ru ntv.ru vesti.ru mreporter.ru karusel-tv.ru autoplustv.ru russia.ru amik.ru life.ru a1tv.ru skillopedia.ru kiwi.kz

этот способ реализуем следующими способами(проект http://ru.savefrom.net/):

- 1-ый способ: перейдите на http://ru.savefrom.net/ и введите адрес веб-страницы в соответствующее поле вверху данной страницы и нажмите кнопку Скачать.

- 2-ой способ: добавьте перед адресом веб-страницы строку "savefrom.net/" или "sfrom.net/" и нажмите клавишу Enter.

пример:

sfrom.net/http://youtube.com/watch?v=u7deClndzQw

- 3-ий способ: установите плагин для вашего браузера:

Поддерживаются браузеры:

Mozilla Firefox (3.1b1 - 10.*): установить расширение

Google Chrome: установить расширение (Перейдите по ссылке и нажмите кнопку "Далее" внизу страницы)

Safari: установить расширение

Internet Explorer: savefrom_net_link_modifier.ieuser.js (требуется дополнение IE7Pro)

Maxthon: http://addons.maxthon.com/download/2708 (автор: Алексей Сорокин)

Opera установить расширение

После установки в ваш браузер ищите значок проекта в браузере.

Для скачки ролика порядок такой:

- Заходим на ссылку вашего ролика

- Жмем данный значок

- Нас перенапрявляет на сайт SaveFrom.net где мы выбираем удобный для нас формат скачки и кликаем на него.

Приятной качки.

.png)